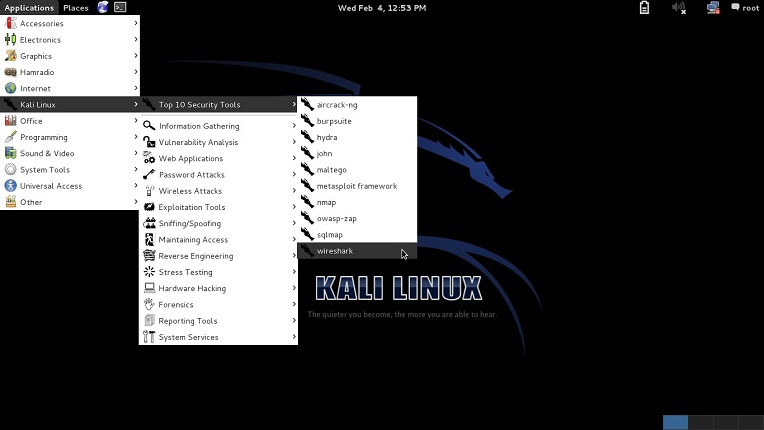

Kali Linux es una distribución especializada en seguridad informática y pruebas de penetración, utilizada por profesionales de ciberseguridad, administradores de sistemas y estudiantes avanzados. Forma parte del ecosistema del sistema operativo Linux, una plataforma abierta y flexible que sirve como base para múltiples distribuciones orientadas a distintos usos.

Entorno Gráfico

Kali es una de las distribuciones más conocidas en el mundo de la seguridad informática, ofrece un entorno especialmente diseñado para la informática forense y los exámenes de penetración.

El popular escritorio GNOME ha sido sustituido por XFCE el cual viene por defecto, es más liviano y veloz. Sin embargo, mientras instalamos Kali podemos volver a GNOME o elegir otro escritorio

Algunos escritorios disponibles en Kali

Gnome: uno de los más utilizados, optativo en Kali

Entorno gráfico con fecha de lanzamiento el día 3 de Marzo de 1999, pero su actualización más reciente fue la 3.34 el 10 de Septiembre de 2019

XFCE: Se caracteriza por ser liviano y atractivo

Es un entorno de escritorio que ahorra considerables recursos del sistema, es una muy buena opción para usarlo en máquinas virtuales de Linux. Su versión más reciente es la 4.14 lanzada en Octubre del 2019

KDE Plasma: La quinta generación de los escritorios KDE

Es altamente personalizable, permite cambiar sus colores, oscurecer la pantalla poniendo un tema y así descansar la vista, descargar Widgets, etc. También puede ser utilizado en esta potente distribución

LXDE: Entorno de escritorio rápido y liviano

Trabaja muy bien con computadores de bajo rendimiento ya que necesita poco CPU y memoria y es fácil de configurar

MATE: Otro atractivo escritorio

Es compatible con varias distribuciones de Linux y también con sistemas operativos basados en Unix como OpenIndiana, TrueOS y FreeBSD entre otros

Más herramientas importantes de Kali

A diferencia de distribuciones orientadas al uso general, Kali Linux está diseñada específicamente para tareas de análisis de seguridad, auditorías de redes y evaluación de vulnerabilidades, por lo que su uso está recomendado para entornos controlados y con fines educativos o profesionales.

Algunas de análisis forense

Open Computer Forensics Architecture: Cuenta con una interfaz gráfica para poder acceder y capturar datos de una manera selectiva y precisa durante la investigación. Se integra fácilmente con otras herramientas.

Trabaja principalmente con 3 módulos

- Extractores de información: Realizan sólo lectura de datos en un conjunto determinado de información

- Disectores de información: Realizan lectura y escritura de datos para dividir los datos y, posteriormente, crear un subconjunto con ellos

- Expansores de información: Realizan proceso de iteración de los datos

Autopsy: Es un programa basado en GUI que se utiliza para analizar discos duros y otros dispositivos de almacenamiento. Tiene una arquitectura de complementos que ayuda a encontrar módulos o desarrollar módulos personalizados.

También trabaja principalmente con módulos

- Análisis de la línea de tiempo : Interfaz gráfica de visualización avanzada de eventos

- Hash Filtering: Marca los archivos defectuosos conocidos e ignora los buenos conocidos.

- Búsqueda de palabras clave: Busca palabras clave indexadas para encontrar archivos que tengan términos relevantes.

- Artefactos web : Extrae el historial, los marcadores y las cookies de los navegadores Chrome, Firefox e Internet Explorer.

- Tallado de datos: Recupera archivos borrados del espacio no asignado

- Multimedia: Extrae datos EXIF de imágenes y videos.

- Indicadores de compromiso: Escanea la computadora

Algunas de hacking ético

Wireshark: Es uno de los analizadores de protocolo de red más utilizados.

Es una herramienta de hacking, tiene código abierto y utiliza el widget Qt para su interfaz, es compatible con cientos de protocolos de red.

Los archivos capturados son comprimidos usando gzip y pueden ser fácilmente descomprimidos o exportados a formatos como XML, CSV, TXT o PostScript

Nmap: Escáner de Red muy utilizado en Linux y Windows

Herramienta que identifica los hosts conectados a la red, crea una lista con los puertos abiertos, especificaciones de hardware, sistemas operativos, etc.

Aircrack-ng: herramienta de hacking Wi-Fi

Paquete de software de red perfecto que actúa como detector, sniffer, cracker, y herramienta de análisis de tráfico 802.11a, 802.11b y 802.11g en modo de monitorización en bruto. Cuenta con herramientas que ejecutan comandos simples a través de terminal

Metasploit: Diseñada para explotar las vulnerabilidades de los equipos

Es la plataforma de penetración más utilizada, se utiliza como base para muchos marcos éticos de hacking comercial y se actualiza constantemente agregando nuevos módulos y características

Ophcrack: Descifrado de contraseña

Herramienta preferida y multiplataforma, sencilla con interfaz gráfica y es capaz de descifrar contraseñas de rápidamente

Para descargar Kali, debes hacer clic en Este Enlace

Si utilizas Kali para auditar sistemas o evaluar la seguridad de servidores, es importante comprender cómo se integra dentro del ecosistema general de Linux. En nuestra guía principal sobre Linux y servidores encontrarás una visión completa sobre administración de sistemas, seguridad, automatización y entornos productivos.

🔧 Resolver fallas reales en Linux

Si ya conoces esta distribución y quieres aplicar un método práctico para diagnosticar y corregir problemas en servidores reales, te recomendamos seguir nuestra guía paso a paso:

👉 Soporte Linux paso a paso: resolver fallas reales